Ripple kontra komputery kwantowe: 4-etapowa tarcza dla XRP Ledger

W oficjalnym komunikacie „Post-Quantum Readiness”, Ripple przedstawiło mapę drogową, która ma uczynić XRPL jedną z pierwszych sieci w pełni odpornych na ataki kwantowe. Plan zakłada ewolucję systemu do roku 2028, z zachowaniem płynności i bezpieczeństwa transakcji.

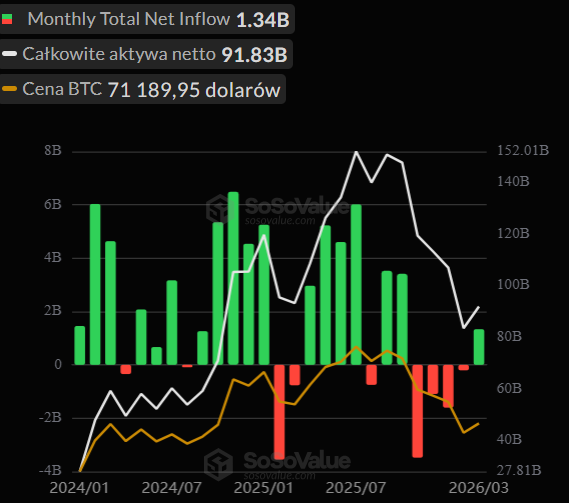

Harmonogram „Quantum-Proof”:

➤ Faza 1 (Tryb Ratunkowy): Ripple opracowało protokół awaryjny. W przypadku nagłego pojawienia się zagrożenia, sieć może automatycznie wyłączyć stare typy podpisów. Użytkownicy będą mogli przenieść środki na nowe, bezpieczne konta, wykorzystując zaawansowane mechanizmy odzyskiwania oparte na Zero-Knowledge Proof (ZKP).

➤ Faza 2 (2026 r.): Rok bieżący stoi pod znakiem głębokich audytów. Zespół inżynierów testuje obecnie odporność obecnych struktur XRPL oraz wydajność nowych rozwiązań post-kwantowych w środowiskach testowych.

➤ Faza 3 (koniec 2026 r.): Rozpocznie się etap „Dual-Stack”. Nowe, odporne na kwantowy atak podpisy zostaną wprowadzone równolegle do obecnych. Użytkownicy będą mogli dobrowolnie migrować na nowsze standardy bez przerywania pracy sieci.

➤ Faza 4 (do 2028 r.): Finał operacji. XRPL przejdzie pełną migrację na kryptografię post-kwantową, stając się bastionem bezpieczeństwa w nowej erze obliczeniowej.

Dlaczego to ma znaczenie dla posiadaczy XRP?

Zdolność komputerów kwantowych do łamania kluczy prywatnych to „egzystencjalny strach” branży krypto. Proaktywne podejście Ripple:

- Zwiększa zaufanie instytucji: Banki i duże korporacje potrzebują gwarancji, że ich zasoby będą bezpieczne przez dziesięciolecia.

- Utrzymuje przewagę technologiczną: Ripple po raz kolejny udowadnia, że XRPL to nie tylko szybkie płatności, ale przede wszystkim przemyślana, długofalowa infrastruktura.

Podsumowanie: Bezpieczeństwo ponad spekulację

„Kwantowy dzień” może nadejść szybciej, niż nam się wydaje. Strategia Ripple pokazuje, że firma nie czeka na kryzys, ale buduje fundamenty pod przyszłość, w której krypto będzie musiało odeprzeć ataki maszyn o niewyobrażalnej mocy obliczeniowej.

Źródło: